28 连击!打倒 Linux 大魔王

只需要一次次敲下退格键就够了!

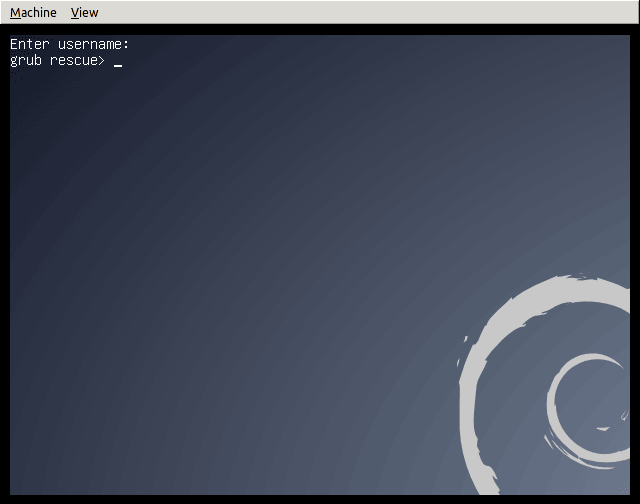

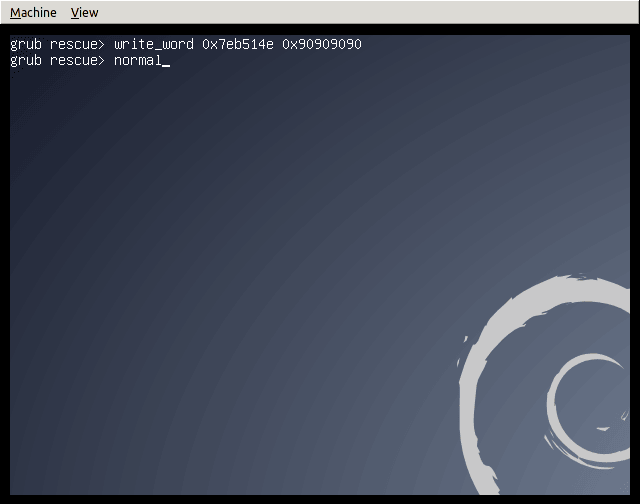

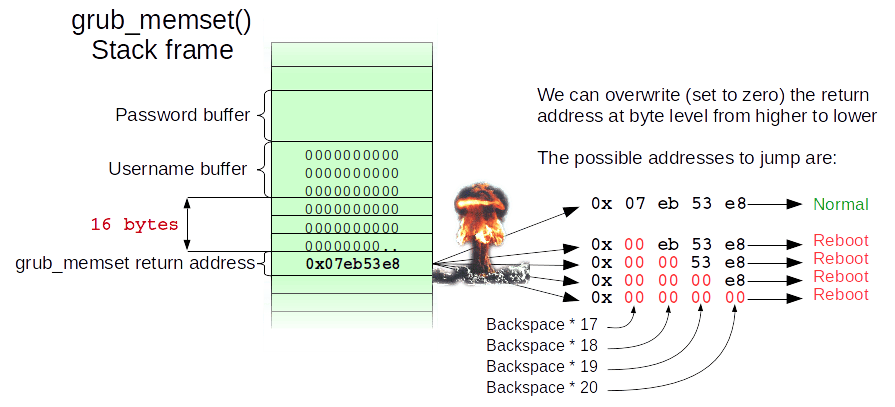

两位西班牙的安全研究人员发现了 Linux 的一个奇怪的零日安全漏洞,如果你的 Linux 使用了 GRUB2 密码保护,在输入用户名时,连击 28 个退格键就可以直接进入 GRUB2 救援模式 。

救援模式可是一个具有强大权限的外壳,从而再加上一些其它手段,你就可以直接获得该 Linux 的全部访问权力了。

具体的技术细节在此就不详述了,可以参考该零日漏洞的详细描述(中文)。

受影响的 GRUB2 跨度很大,从 2009 年发布的版本 1.98 到 2015 年发布的 2.02 均受影响。要想判断你的 GRUB2 是否受影响,可以在 GRUB2 引导提示 GRUB 用户名时,连续输入 28 个退格键即可,如果系统重启了或者出现了 GRUB 救援 shell,那说明就存在该漏洞。

需要说明的,该漏洞的利用需要几个条件:

- 需要能物理接触到你的 Linux 主机

- Linux 主机使用了受到漏洞影响的 GRUB2 软件

- GRUB2 使用了密码保护(如果你的 GRUB2 没有设置密码,本来就存在引导时被本地攻击的风险,包括进入单用户模式、救援模式等可直接绕过 Linux 正常启动后的用户验证)

这两位安全研究人员已经为此发布了紧急补丁, Ubuntu、Red Hat 和 Debian 也都发布了他们的补丁。

所以,这个事情提醒我们:“退一步,海阔天空” :D

古人的评论

来自上海的 Firefox 43.0|Ubuntu 用户 2015-12-18 17:42:19

来自天津的 Vivaldi 1.0|GNU/Linux 用户 2015-12-18 20:04:07

来自天津的 Vivaldi 1.0|GNU/Linux 用户 2015-12-18 20:04:11

experience [Chrome 47.0|GNU/Linux] 2015-12-18 20:26:38

绿色圣光 [Iceweasel 38.2|GNU/Linux] 2015-12-19 00:15:30

来自湖北的 Chrome 47.0|Windows 10 用户 2015-12-19 04:38:46

linux [Chrome 47.0|Mac 10.11] 2015-12-19 08:42:33

yang.yusi [Firefox 43.0|Ubuntu] 2015-12-19 15:36:29

文剑一飞 [Chrome 47.0|Windows 7] 2015-12-19 18:17:43

来自湖北的 Chrome 47.0|Windows 10 用户 2015-12-19 19:14:42

来自湖北的 Chrome 47.0|Windows 10 用户 2015-12-19 19:16:47

linux [Chrome 47.0|Mac 10.11] 2015-12-19 22:52:02

来自广东珠海的 Chrome 47.0|GNU/Linux 用户 2015-12-22 00:22:43

linux [Chrome 47.0|Mac 10.11] 2015-12-22 01:05:22

来自福建厦门的 Firefox 43.0|Windows 7 用户 2015-12-23 08:43:19

来自江苏南京的 Firefox 43.0|Windows 10 用户 2015-12-24 21:21:40

来自北京的 Chrome 48.0|GNU/Linux 用户 2016-01-18 13:10:37